LearnBN on Nostr: 3. Timestamp Server ...

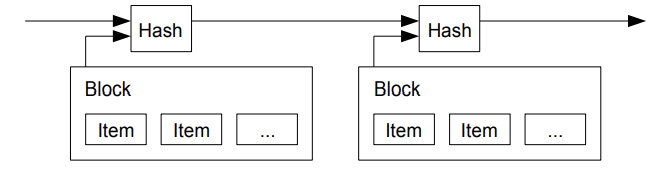

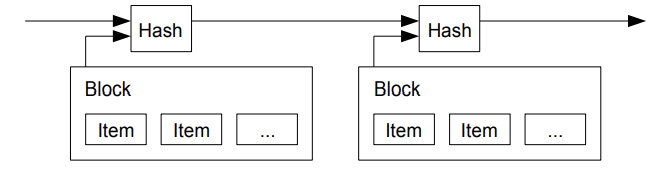

3. Timestamp Server

ÓĖ¬ÓĖ│ÓĖ½ÓĖŻÓĖ▒ÓĖÜÓ╣üÓĖÖÓĖ¦ÓĖŚÓĖ▓ÓĖćÓĖüÓĖ▓ÓĖŻÓ╣üÓĖüÓ╣ēÓĖøÓĖ▒ÓĖŹÓĖ½ÓĖ▓Ó╣āÓĖÖÓĖäÓĖŻÓĖ▒Ó╣ēÓĖćÓĖÖÓĖĄÓ╣ē Ó╣ĆÓĖŻÓĖ▓ÓĖłÓĖ░Ó╣āÓĖŖÓ╣ēÓĖøÓĖŻÓĖ░Ó╣éÓĖóÓĖŖÓĖÖÓ╣īÓĖłÓĖ▓ÓĖü timestamp server ÓĖŚÓĖĄÓ╣łÓĖłÓĖ░ÓĖŚÓĖ│ÓĖ½ÓĖÖÓ╣ēÓĖ▓ÓĖŚÓĖĄÓ╣łÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖü hash ÓĖéÓĖŁÓĖćÓĖÜÓĖźÓ╣ŖÓĖŁÓĖüÓĖŚÓĖĄÓ╣łÓĖĢÓ╣ēÓĖŁÓĖćÓĖüÓĖ▓ÓĖŻÓ╣āÓĖ½Ó╣ēÓĖĪÓĖĄÓĖüÓĖ▓ÓĖŻÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖüÓ╣ĆÓĖ¦ÓĖźÓĖ▓ Ó╣üÓĖźÓĖ░ÓĖłÓĖ▓ÓĖüÓĖÖÓĖ▒Ó╣ēÓĖÖÓĖłÓĖ░ÓĖŚÓĖ│ÓĖüÓĖ▓ÓĖŻÓ╣ĆÓĖ£ÓĖóÓ╣üÓĖ×ÓĖŻÓ╣ł hash ÓĖöÓĖ▒ÓĖćÓĖüÓĖźÓ╣łÓĖ▓ÓĖ¦ Ó╣ĆÓĖ½ÓĖĪÓĖĘÓĖŁÓĖÖÓĖüÓĖ▒ÓĖÜÓĖ½ÓĖÖÓĖ▒ÓĖćÓĖ¬ÓĖĘÓĖŁÓĖ×ÓĖ┤ÓĖĪÓĖ×Ó╣īÓĖ½ÓĖŻÓĖĘÓĖŁÓ╣éÓĖ×ÓĖ¬ÓĖĢÓ╣īÓ╣āÓĖÖ Usenet [2-5] (ÓĖ¤ÓĖĄÓĖźÓ╣üÓĖÜÓĖÜÓĖŚÓĖĖÓĖüÓĖäÓĖÖÓĖłÓĖ░Ó╣ĆÓĖ½Ó╣ćÓĖÖÓ╣éÓĖ×ÓĖ¬ÓĖĢÓ╣īÓĖÖÓĖĄÓ╣ēÓĖÖÓ╣ēÓĖ▓ÓĖ▓ ÓĖøÓĖŻÓĖ░ÓĖĪÓĖ▓ÓĖōÓĖÖÓĖ▒Ó╣ēÓĖÖ) ÓĖüÓĖ▓ÓĖŻÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖüÓ╣ĆÓĖ¦ÓĖźÓĖ▓ÓĖÖÓĖĄÓ╣ēÓĖłÓĖ░ÓĖ×ÓĖ┤ÓĖ¬ÓĖ╣ÓĖłÓĖÖÓ╣īÓ╣äÓĖöÓ╣ēÓĖ¦Ó╣łÓĖ▓ÓĖéÓ╣ēÓĖŁÓĖĪÓĖ╣ÓĖźÓĖŚÓĖĄÓ╣łÓĖ¢ÓĖ╣ÓĖü hash ÓĖÖÓĖ▒Ó╣ēÓĖÖÓĖłÓĖ░ÓĖĢÓ╣ēÓĖŁÓĖćÓĖĪÓĖĄÓĖŁÓĖóÓĖ╣Ó╣łÓĖłÓĖŻÓĖ┤ÓĖćÓ╣āÓĖÖÓ╣ĆÓĖ¦ÓĖźÓĖ▓ÓĖÖÓĖ▒Ó╣ēÓĖÖÓ╣ĆÓĖ×ÓĖĘÓ╣łÓĖŁÓ╣āÓĖ½Ó╣ēÓ╣äÓĖöÓ╣ēÓĖĪÓĖ▓ÓĖŗÓĖČÓ╣łÓĖć hash ÓĖöÓĖ▒ÓĖćÓĖüÓĖźÓ╣łÓĖ▓ÓĖ¦ Ó╣üÓĖĢÓ╣łÓĖźÓĖ░ÓĖüÓĖ▓ÓĖŻÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖüÓ╣ĆÓĖ¦ÓĖźÓĖ▓ÓĖłÓĖ░ÓĖŻÓĖ¦ÓĖĪÓĖüÓĖ▓ÓĖŻÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖüÓ╣ĆÓĖ¦ÓĖźÓĖ▓ÓĖéÓĖŁÓĖćÓĖ½ÓĖÖÓ╣ēÓĖ▓ÓĖÖÓĖĄÓ╣ēÓ╣äÓĖ¦Ó╣ēÓ╣āÓĖÖ hash ÓĖéÓĖŁÓĖćÓĖĪÓĖ▒ÓĖÖÓ╣ĆÓĖ×ÓĖĘÓ╣łÓĖŁÓĖ¬ÓĖŻÓ╣ēÓĖ▓ÓĖćÓ╣ĆÓĖøÓ╣ćÓĖÖ chain Ó╣éÓĖöÓĖóÓĖüÓĖ▓ÓĖŻÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖüÓ╣ĆÓĖ¦ÓĖźÓĖ▓Ó╣üÓĖĢÓ╣łÓĖźÓĖ░ÓĖäÓĖŻÓĖ▒Ó╣ēÓĖćÓĖłÓĖ░ÓĖóÓĖĘÓĖÖÓĖóÓĖ▒ÓĖÖÓĖäÓĖ¦ÓĖ▓ÓĖĪÓĖ¢ÓĖ╣ÓĖüÓĖĢÓ╣ēÓĖŁÓĖćÓĖéÓĖŁÓĖćÓĖüÓĖ▓ÓĖŻÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖüÓĖüÓ╣łÓĖŁÓĖÖÓĖ½ÓĖÖÓ╣ēÓĖ▓Ó╣äÓĖöÓ╣ēÓĖŁÓĖĄÓĖüÓĖöÓ╣ēÓĖ¦ÓĖóÓĖöÓ╣ēÓĖ¦ÓĖó

[2] H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal

trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

[3] S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no

2, pages 99-111, 1991.

[4] D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping,"

In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

[5] S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference

on Computer and Communications Security, pages 28-35, April 1997.

#siamstr

Published at

2024-07-28 12:33:08Event JSON

{

"id": "221cbe250a745ac78ec748b4e97998dba50508294a22eead49b34e45d6dcce8d",

"pubkey": "79008e781adec767cc8e239b533edcb19ea2e260f9281a9125e93425dfac9395",

"created_at": 1722169988,

"kind": 1,

"tags": [

[

"t",

"siamstr"

]

],

"content": "3. Timestamp Server\n\nÓĖ¬ÓĖ│ÓĖ½ÓĖŻÓĖ▒ÓĖÜÓ╣üÓĖÖÓĖ¦ÓĖŚÓĖ▓ÓĖćÓĖüÓĖ▓ÓĖŻÓ╣üÓĖüÓ╣ēÓĖøÓĖ▒ÓĖŹÓĖ½ÓĖ▓Ó╣āÓĖÖÓĖäÓĖŻÓĖ▒Ó╣ēÓĖćÓĖÖÓĖĄÓ╣ē Ó╣ĆÓĖŻÓĖ▓ÓĖłÓĖ░Ó╣āÓĖŖÓ╣ēÓĖøÓĖŻÓĖ░Ó╣éÓĖóÓĖŖÓĖÖÓ╣īÓĖłÓĖ▓ÓĖü timestamp server ÓĖŚÓĖĄÓ╣łÓĖłÓĖ░ÓĖŚÓĖ│ÓĖ½ÓĖÖÓ╣ēÓĖ▓ÓĖŚÓĖĄÓ╣łÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖü hash ÓĖéÓĖŁÓĖćÓĖÜÓĖźÓ╣ŖÓĖŁÓĖüÓĖŚÓĖĄÓ╣łÓĖĢÓ╣ēÓĖŁÓĖćÓĖüÓĖ▓ÓĖŻÓ╣āÓĖ½Ó╣ēÓĖĪÓĖĄÓĖüÓĖ▓ÓĖŻÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖüÓ╣ĆÓĖ¦ÓĖźÓĖ▓ Ó╣üÓĖźÓĖ░ÓĖłÓĖ▓ÓĖüÓĖÖÓĖ▒Ó╣ēÓĖÖÓĖłÓĖ░ÓĖŚÓĖ│ÓĖüÓĖ▓ÓĖŻÓ╣ĆÓĖ£ÓĖóÓ╣üÓĖ×ÓĖŻÓ╣ł hash ÓĖöÓĖ▒ÓĖćÓĖüÓĖźÓ╣łÓĖ▓ÓĖ¦ Ó╣ĆÓĖ½ÓĖĪÓĖĘÓĖŁÓĖÖÓĖüÓĖ▒ÓĖÜÓĖ½ÓĖÖÓĖ▒ÓĖćÓĖ¬ÓĖĘÓĖŁÓĖ×ÓĖ┤ÓĖĪÓĖ×Ó╣īÓĖ½ÓĖŻÓĖĘÓĖŁÓ╣éÓĖ×ÓĖ¬ÓĖĢÓ╣īÓ╣āÓĖÖ Usenet [2-5] (ÓĖ¤ÓĖĄÓĖźÓ╣üÓĖÜÓĖÜÓĖŚÓĖĖÓĖüÓĖäÓĖÖÓĖłÓĖ░Ó╣ĆÓĖ½Ó╣ćÓĖÖÓ╣éÓĖ×ÓĖ¬ÓĖĢÓ╣īÓĖÖÓĖĄÓ╣ēÓĖÖÓ╣ēÓĖ▓ÓĖ▓ ÓĖøÓĖŻÓĖ░ÓĖĪÓĖ▓ÓĖōÓĖÖÓĖ▒Ó╣ēÓĖÖ) ÓĖüÓĖ▓ÓĖŻÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖüÓ╣ĆÓĖ¦ÓĖźÓĖ▓ÓĖÖÓĖĄÓ╣ēÓĖłÓĖ░ÓĖ×ÓĖ┤ÓĖ¬ÓĖ╣ÓĖłÓĖÖÓ╣īÓ╣äÓĖöÓ╣ēÓĖ¦Ó╣łÓĖ▓ÓĖéÓ╣ēÓĖŁÓĖĪÓĖ╣ÓĖźÓĖŚÓĖĄÓ╣łÓĖ¢ÓĖ╣ÓĖü hash ÓĖÖÓĖ▒Ó╣ēÓĖÖÓĖłÓĖ░ÓĖĢÓ╣ēÓĖŁÓĖćÓĖĪÓĖĄÓĖŁÓĖóÓĖ╣Ó╣łÓĖłÓĖŻÓĖ┤ÓĖćÓ╣āÓĖÖÓ╣ĆÓĖ¦ÓĖźÓĖ▓ÓĖÖÓĖ▒Ó╣ēÓĖÖÓ╣ĆÓĖ×ÓĖĘÓ╣łÓĖŁÓ╣āÓĖ½Ó╣ēÓ╣äÓĖöÓ╣ēÓĖĪÓĖ▓ÓĖŗÓĖČÓ╣łÓĖć hash ÓĖöÓĖ▒ÓĖćÓĖüÓĖźÓ╣łÓĖ▓ÓĖ¦ Ó╣üÓĖĢÓ╣łÓĖźÓĖ░ÓĖüÓĖ▓ÓĖŻÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖüÓ╣ĆÓĖ¦ÓĖźÓĖ▓ÓĖłÓĖ░ÓĖŻÓĖ¦ÓĖĪÓĖüÓĖ▓ÓĖŻÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖüÓ╣ĆÓĖ¦ÓĖźÓĖ▓ÓĖéÓĖŁÓĖćÓĖ½ÓĖÖÓ╣ēÓĖ▓ÓĖÖÓĖĄÓ╣ēÓ╣äÓĖ¦Ó╣ēÓ╣āÓĖÖ hash ÓĖéÓĖŁÓĖćÓĖĪÓĖ▒ÓĖÖÓ╣ĆÓĖ×ÓĖĘÓ╣łÓĖŁÓĖ¬ÓĖŻÓ╣ēÓĖ▓ÓĖćÓ╣ĆÓĖøÓ╣ćÓĖÖ chain Ó╣éÓĖöÓĖóÓĖüÓĖ▓ÓĖŻÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖüÓ╣ĆÓĖ¦ÓĖźÓĖ▓Ó╣üÓĖĢÓ╣łÓĖźÓĖ░ÓĖäÓĖŻÓĖ▒Ó╣ēÓĖćÓĖłÓĖ░ÓĖóÓĖĘÓĖÖÓĖóÓĖ▒ÓĖÖÓĖäÓĖ¦ÓĖ▓ÓĖĪÓĖ¢ÓĖ╣ÓĖüÓĖĢÓ╣ēÓĖŁÓĖćÓĖéÓĖŁÓĖćÓĖüÓĖ▓ÓĖŻÓĖÜÓĖ▒ÓĖÖÓĖŚÓĖČÓĖüÓĖüÓ╣łÓĖŁÓĖÖÓĖ½ÓĖÖÓ╣ēÓĖ▓Ó╣äÓĖöÓ╣ēÓĖŁÓĖĄÓĖüÓĖöÓ╣ēÓĖ¦ÓĖóÓĖöÓ╣ēÓĖ¦ÓĖó\n\n https://image.nostr.build/ddf92417c45dbb6e25da0af80a10d4cdbc3e725d047d65f54a3e3bfcf358c4d6.png\n\n[2] H. Massias, X.S. Avila, and J.-J. Quisquater, \"Design of a secure timestamping service with minimal\ntrust requirements,\" In 20th Symposium on Information Theory in the Benelux, May 1999.\n[3] S. Haber, W.S. Stornetta, \"How to time-stamp a digital document,\" In Journal of Cryptology, vol 3, no\n2, pages 99-111, 1991.\n[4] D. Bayer, S. Haber, W.S. Stornetta, \"Improving the efficiency and reliability of digital time-stamping,\"\nIn Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.\n[5] S. Haber, W.S. Stornetta, \"Secure names for bit-strings,\" In Proceedings of the 4th ACM Conference\non Computer and Communications Security, pages 28-35, April 1997.\n\n#siamstr",

"sig": "4b2cea8f9d216233c969eab6c18610c08f69e62023ddbd22d58355ba66ac5015c41434ae8cebc62c29173753186725e47dc04d87ab3ec0a7066a0634708b6a24"

}